- ¿Cómo hago ping al escaneo con nmap??

- ¿Es ilegal usar nmap??

- ¿Qué opciones usaría para configurar nmap para omitir el descubrimiento de host de ping??

- ¿Los piratas informáticos usan nmap??

- Cómo usan los hackers los puertos abiertos?

- ¿Qué son los comandos de Nmap??

- ¿Se pueden detectar los escaneos de Nmap??

- ¿Por qué es peligroso el escaneo de puertos??

- ¿Es ilegal hacer ping a una dirección IP??

- ¿Qué es el escaneo agresivo en nmap??

- ¿Cómo le diría a Nmap que escanee todos los puertos??

- ¿Qué conmutador Nmap evitará el ping de una máquina de destino??

¿Cómo hago ping al escaneo con nmap??

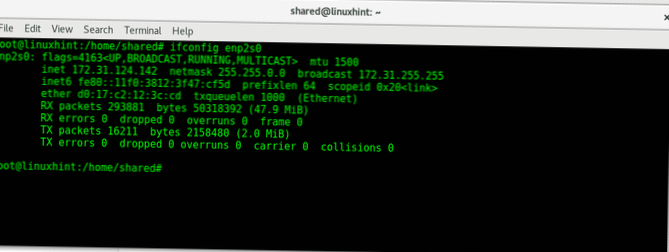

Inicie un escaneo de ping contra un segmento de red usando el siguiente comando:

- #nmap -sn <objetivo>

- -PS / PA / PU / PY [lista de puertos]: descubrimiento de TCP SYN / ACK, UDP o SCTP en puertos determinados.

- -PE / PP / PM: sondas de descubrimiento de solicitudes de eco, marca de tiempo y máscara de red ICMP.

- -PO [lista de protocolos]: ping del protocolo IP.

¿Es ilegal usar nmap??

Usar Nmap no es exactamente un acto ilegal ya que ninguna ley federal en los Estados Unidos prohíbe explícitamente el escaneo de puertos. El uso eficaz de Nmap puede proteger la red de su sistema de intrusos. Sin embargo, el escaneo de puertos no aprobado por cualquier motivo puede hacer que lo encarcelen, lo despidan, lo descalifiquen o incluso lo prohíba su ISP.

¿Qué opciones usaría para configurar nmap para omitir el descubrimiento de host de ping??

Para omitir el descubrimiento de host y el escaneo de puertos, sin dejar de permitir que NSE se ejecute, use las dos opciones -Pn -sn juntas. Para las máquinas en una red Ethernet local, el escaneo ARP aún se realizará (a menos que se especifique --disable-arp-ping o --send-ip) porque Nmap necesita direcciones MAC para escanear aún más los hosts de destino.

¿Los piratas informáticos usan nmap??

Los piratas informáticos pueden utilizar Nmap para obtener acceso a puertos no controlados en un sistema. Todo lo que un pirata informático necesitaría hacer para ingresar con éxito en un sistema de destino sería ejecutar Nmap en ese sistema, buscar vulnerabilidades y descubrir cómo explotarlas. Sin embargo, los piratas informáticos no son las únicas personas que utilizan la plataforma de software.

Cómo usan los hackers los puertos abiertos?

Los piratas informáticos maliciosos ("sombrero negro") (o crackers) suelen utilizar software de escaneo de puertos para encontrar qué puertos están "abiertos" (sin filtrar) en una computadora determinada, y si un servicio real está escuchando o no en ese puerto. Luego, pueden intentar aprovechar las vulnerabilidades potenciales en cualquier servicio que encuentren.

¿Qué son los comandos de Nmap??

Comandos básicos de escaneo

| Objetivo | Mando | Ejemplo |

|---|---|---|

| Escanear un solo objetivo | nmap [objetivo] | nmap 192.168.0.1 |

| Escanear varios objetivos | nmap [target1, target2, etc | nmap 192.168.0.1 192.168.0.2 |

| Escanear una variedad de hosts | nmap [rango de direcciones IP] | nmap 192.168.0.1-10 |

| Escanear una subred completa | nmap [dirección IP / cdir] | nmap 192.168.0.24/1 |

¿Se pueden detectar los escaneos de Nmap??

Por lo general, solo se registran los tipos de escaneo que establecen conexiones TCP completas, mientras que el escaneo SYN de Nmap predeterminado se cuela. ... Los escaneos intrusivos, particularmente aquellos que usan la detección de versiones de Nmap, a menudo se pueden detectar de esta manera. Pero solo si los administradores realmente leen los registros del sistema con regularidad.

¿Por qué es peligroso el escaneo de puertos??

Qué tan peligrosos son los escaneos de puertos? Un escaneo de puertos puede ayudar a un atacante a encontrar un punto débil para atacar y entrar en un sistema informático. ... El hecho de que haya encontrado un puerto abierto no significa que pueda atacarlo. Pero, una vez que haya encontrado un puerto abierto que ejecute un servicio de escucha, puede escanearlo en busca de vulnerabilidades.

¿Es ilegal hacer ping a una dirección IP??

Enviar algunos millones de pings desde todo Internet a la misma dirección IP de Google, bueno, eso es un ataque de denegación de servicio. No funcionará en Google, pero es ilegal en muchas partes del mundo y probablemente causará algunos problemas a cualquier ISP por el que pase.

¿Qué es el escaneo agresivo en nmap??

Escaneo agresivo

Nmap tiene un modo agresivo que permite la detección del sistema operativo, detección de versiones, escaneo de scripts y traceroute. Puede utilizar el argumento -A para realizar un análisis agresivo.

¿Cómo le diría a Nmap que escanee todos los puertos??

Para comenzar, descargue e instale Nmap desde nmap.org y luego inicie un símbolo del sistema. Escribir nmap [nombre de host] o nmap [dirección_ip] iniciará un escaneo predeterminado. Un escaneo predeterminado utiliza 1000 puertos TCP comunes y tiene habilitada la detección de host. Host Discovery realiza una verificación para ver si el host está en línea.

¿Qué conmutador Nmap evitará el ping de una máquina de destino??

De forma predeterminada, Nmap solo realiza un sondeo pesado, como escaneos de puertos, detección de versiones o detección de SO contra hosts que se encuentran activos. Para cambiar este comportamiento, usamos la opción -Pn (sin opción de ping). Con esta opción, nmap continúa realizando su función, como si el host estuviera activo.

Naneedigital

Naneedigital