10 pasos para asegurar SSH abierto

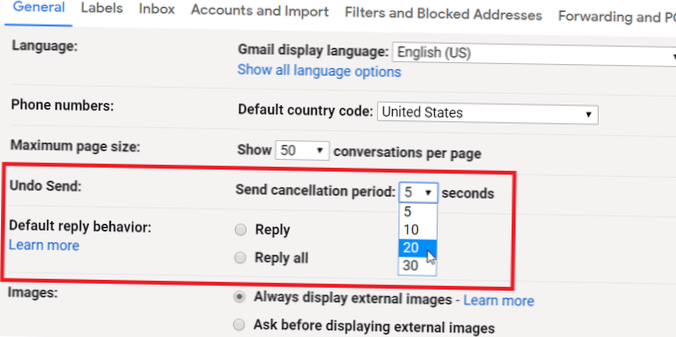

- Nombres de usuario y contraseñas seguros. ...

- Configurar el intervalo de tiempo de espera inactivo. ...

- Desactivar contraseñas vacías. ...

- Limitar el acceso SSH de los usuarios. ...

- Utilice solo el protocolo SSH 2. ...

- Permitir solo clientes específicos. ...

- Habilitar la autenticación de dos factores. ...

- Utilice claves públicas / privadas para la autenticación.

- ¿Por qué SSH es malo??

- ¿Está abierto SSH seguro??

- ¿Cómo endurezco el servidor SSH??

- Que es SSH remoto?

- ¿SSH es lo suficientemente seguro??

- ¿Qué sucede cuando se abre el puerto 22??

- ¿Es posible hackear SSH??

- ¿Qué puerto debo usar para SSH??

- ¿El puerto 22 es seguro??

- ¿Cómo endurezco SSH en Ubuntu??

- ¿Cómo endurezco Ubuntu 18?.04 servidor?

- ¿Cuál es el uso de OpenSSH??

¿Por qué SSH es malo??

Usuarios descuidados: cuando los usuarios están autorizados a utilizar la autenticación de clave pública SSH, pueden ser descuidados en el manejo de sus claves privadas, ya sea colocándolas en ubicaciones inseguras, copiándolas en varias computadoras y no protegiéndolas con contraseñas seguras.

¿Es seguro SSH abierto??

OpenSSH es el estándar para el acceso remoto seguro a * servidores tipo Unix, reemplazando el protocolo telnet sin cifrar. SSH (y su subprotocolo de transferencia de archivos SCP) asegura que la conexión desde su computadora local al servidor sea encriptada y segura.

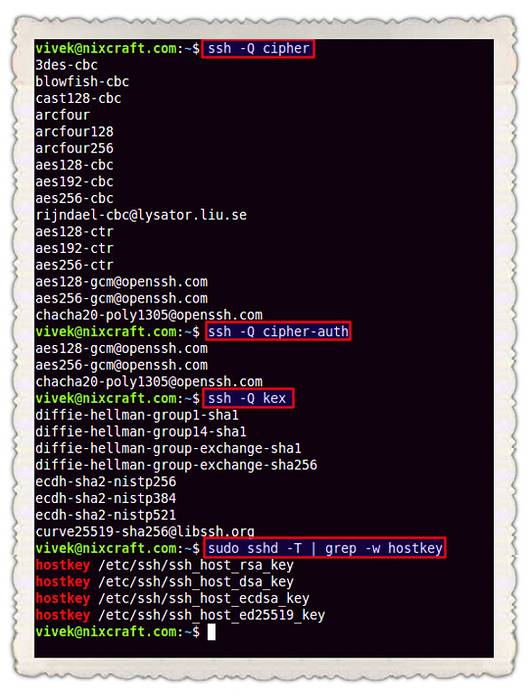

¿Cómo endurezco el servidor SSH??

- Establecer intervalo de tiempo de espera inactivo. El intervalo de tiempo de espera inactivo es la cantidad de tiempo en que una sesión ssh puede permanecer inactiva. ...

- Desactivar contraseñas vacías. Hay algunas cuentas de usuario del sistema que se crean sin contraseñas. ...

- Deshabilitar el reenvío X11. ...

- Limitar el número máximo de intentos de autenticación. ...

- Deshabilitar SSH en computadoras de escritorio.

Que es SSH remoto?

Remote SSH es una pequeña herramienta de ayuda originalmente para Windows para iniciar rápidamente Putty y conectarse a un servidor potencial en el que está trabajando actualmente. Si bien el cliente SSH predeterminado es Putty, Remote SSH admite el cliente SSH predeterminado de Linux y Mac, o cualquier otro cliente ssh llamado ssh que también sea accesible globalmente.

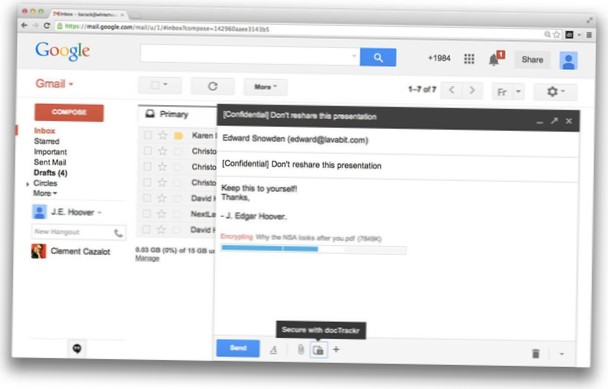

¿SSH es lo suficientemente seguro??

Si está utilizando la autenticación de clave pública para SSH, nadie puede iniciar sesión en el servidor sin tener la clave privada correspondiente. Esto es tan seguro y, por lo general, más seguro que la autenticación con contraseña. El cifrado que proporciona OpenSSH es de vanguardia; no hay forma conocida de romperlo.

¿Qué sucede cuando se abre el puerto 22??

Si tiene el puerto 22 abierto y un demonio SSH ejecutándose en él, es probable que vea 100, si no 1000, o más intentos de iniciar sesión todos los días. Probablemente, en su mayor parte, pruebas de "scripts para niños" para iniciar sesión / contraseñas predeterminadas o comunes. Un desperdicio total de los recursos de su servidor y un gran riesgo de seguridad.

¿Es posible hackear SSH??

SSH es uno de los protocolos más comunes que se utilizan en las infraestructuras de TI modernas y, por ello, puede ser un valioso vector de ataque para los piratas informáticos. Una de las formas más confiables de obtener acceso SSH a los servidores es mediante credenciales de fuerza bruta.

¿Qué puerto debo usar para SSH??

El puerto predeterminado para las conexiones de cliente SSH es 22; para cambiar este valor predeterminado, ingrese un número de puerto entre 1024 y 32,767. El puerto predeterminado para las conexiones de cliente Telnet es 23; para cambiar este valor predeterminado, ingrese un número de puerto entre 1024 y 32,767.

¿El puerto 22 es seguro??

Evite el puerto 22

El puerto 22 es el puerto estándar para conexiones SSH. Si usa un puerto diferente, agrega un poco de seguridad a través de la oscuridad a su sistema. La seguridad a través de la oscuridad nunca se considera una verdadera medida de seguridad, y la he criticado en otros artículos.

¿Cómo endurezco SSH en Ubuntu??

Asegure el servidor SSH en Ubuntu

- Cambiar el puerto SSH predeterminado.

- Utilice SSH2.

- Utilice una lista blanca y una lista negra para limitar el acceso de los usuarios.

- Deshabilitar el inicio de sesión de root.

- Ocultar el último inicio de sesión.

- Restringir los inicios de sesión SSH a direcciones IP específicas.

- Deshabilitar la autenticación de contraseña.

- Desactivar .rhosts.

¿Cómo endurezco Ubuntu 18?.04 servidor?

Los siguientes consejos y trucos son algunas formas fáciles de fortalecer rápidamente un servidor Ubuntu.

- Mantenga el sistema actualizado. ...

- Cuentas. ...

- Asegúrese de que solo la raíz tenga UID de 0. ...

- Verificar cuentas con contraseñas vacías. ...

- Bloquear cuentas. ...

- Agregar nuevas cuentas de usuario. ...

- Configuración de sudo. ...

- IpTables.

¿Cuál es el uso de OpenSSH??

OpenSSH es una versión disponible de forma gratuita de la familia de herramientas del protocolo Secure Shell (SSH) para controlar de forma remota o transferir archivos entre computadoras. Las herramientas tradicionales que se utilizan para realizar estas funciones, como telnet o rcp, no son seguras y transmiten la contraseña del usuario en texto sin cifrar cuando se utilizan.

Naneedigital

Naneedigital